Guia definitivo da CMMC

Os regulamentos e requisitos acompanham o território quando você opera em nível federal. Dito isso, é muito mais fácil falar para implementar controles e alcançar a conformidade do que fazer, especialmente quando se trata da Certificação do modelo de maturidade em segurança cibernética (CMMC).

Não sabe por onde começar? Estamos aqui para ajudar. Continue lendo para aprender os prós e contras da CMMC e como sua organização pode atenuar os problemas de conformidade.

O que é CMMC?

O programa Certificação de modelo de maturidade em segurança cibernética é um mecanismo de verificação projetado para garantir que todas as empresas da Base industrial de defesa (DIB) implementem práticas adequadas de segurança cibernética. Com base na Publicação Especial (SP) 800-171 do Instituto Nacional de Normas e Tecnologia (NIST), a estrutura da CMMC unifica todos os prestadores de serviços da DIB sob um padrão de segurança certificável.

Em suma, todos os parceiros de segmento do Ministério da Defesa (DoD) são obrigados a adotar o mesmo conjunto de controles de segurança, dependendo de algumas variáveis. Independentemente disso, qualquer prestador de serviços governamental que licite um contrato do DoD deve obter certificação CMMC, verificando que cumpriu os seus requisitos.

Por que a CMMC foi criada?

Em outubro de 2016, o DoD emitiu a Cláusula do Suplemento do Regulamento de Aquisição Federal de Defesa (DFARS) — intitulada “Protegendo informações de defesa cobertas e relatórios de incidentes cibernéticos”. Segundo esse regulamento, os prestadores de serviços de defesa apenas eram obrigados a auto-atestar a sua própria maturidade em segurança cibernética.

Entretanto, a auditoria era muitas vezes imprecisa e raramente realizada, resultando em inconsistência da conformidade. Por sua vez, os órgãos do DoD não tinham garantia de que os seus parceiros de segmento estavam tomando todas as medidas necessárias para proteger os bens do governo.

No esforço de migrar desse modelo de autoatestado, o DoD criou a CMMC em 2019. Começou a incorporar as normas da CMMC nos requisitos de contratos do DoD em novembro de 2020.

Por que a conformidade com a CMMC é importante?

O objetivo da estrutura da CMMC é proteger informações governamentais contra acesso e exposição não autorizados. Mais especificamente, exige práticas para proteger dois tipos de dados:

- Informações não confidenciais controladas (CUI): Informações não confidenciais controladas são quaisquer dados que não possuem status de confidenciais, mas que ainda precisam ser protegidos devido a políticas e regulamentos governamentais específicos. As CUI podem referir-se a infraestruturas críticas, registos financeiros, defesa nacional e outras áreas sigilosas.

- Informações de contrato federal (FCI): Por outro lado, FCI são informações fornecidas ou geradas para o governo dos EUA sob contrato que não foram identificadas como divulgação pública. Embora não sejam tão confidenciais quanto as CUI, as informações de contrato federal ainda devem ser estritamente protegidas.

Com um enxame crescente de ataques cibernéticos direcionados a órgãos governamentais, a conformidade com a CMMC tornou-se vital. Os hackeamentos patrocinados pelo Estado podem ser especialmente caros, gerando um custo médio de US$ 4,43 milhões por violação. Pior ainda, dada a natureza dos dados governamentais, esses ataques podem pôr em risco os interesses dos EUA, inclusive a segurança nacional.

Quais são os benefícios de obter uma certificação da CMMC?

Os prestadores de serviços de defesa têm todos os motivos para cumprir os requisitos da CMMC. Não só é obrigatória para todos os parceiros de segmento, mas também é uma vantagem comercial competitiva. Por exemplo, obter uma certificação CMMC pode:

- Ajudá-lo a participar de licitações de contratos do DoD

- Fornecer um alto nível de garantia aos clientes dos órgãos

- Fortalecer sua resiliência cibernética e minimizar a exposição ao risco

O que é CMMC 2.0?

O DoD anunciou planos para atualizar e simplificar a estrutura da CMMC em novembro de 2021. O objetivo era facilitar aos prestadores de serviços a implementação e o cumprimento das normas da CMMC e, ao mesmo tempo, agilizar o processo de certificação.

Isso consolidou sua estrutura em uma versão mais uniforme, abrangente e de fácil compreensão: CMMC versão 2.0. Futuramente, o DoD exigirá pelo menos algum nível de certificação CMMC para se qualificar para a adjudicação de contratos até 1 de outubro de 2025.

Como funciona a conformidade com a CMMC?

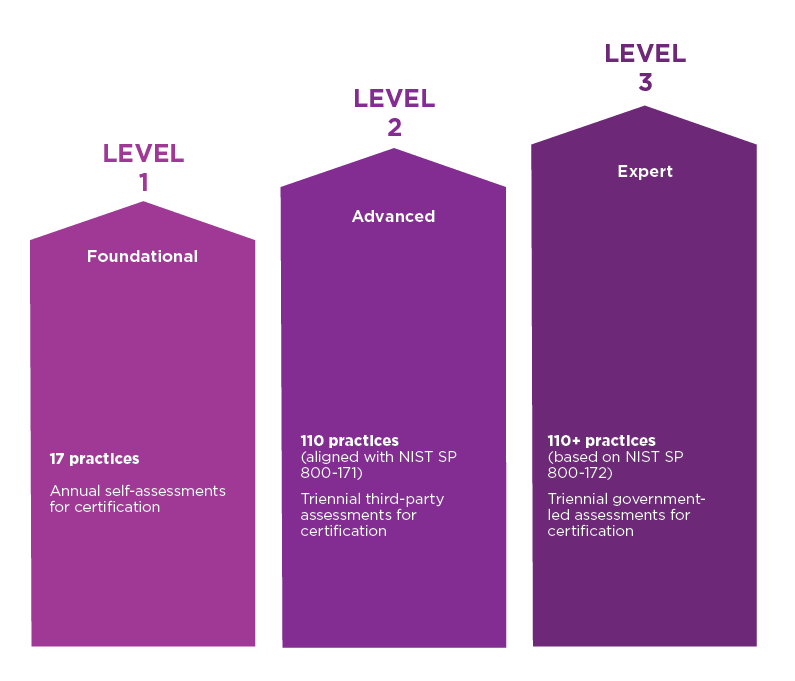

A CMMC organiza seus requisitos usando um sistema em camadas. Enquanto a versão original continha cinco níveis independentes, a CMMC 2.0 simplificou a estrutura para três níveis.

Eles são alinhados com base em como os prestadores de serviços (e subcontratados) lidam com FCI e CUI. Geralmente, quanto mais informações confidenciais você trata, mais rigorosos serão seus requisitos de conformidade.

Dessa forma, cada nível tem seus próprios processos, práticas e procedimentos de avaliação e se baseia nos anteriores.

- CMMC Nível 1 (Básica): 17 práticas verificadas por meio de autoavaliação.

- CMMC Nível 2 (Avançada): 110 práticas alinhadas com a NIST SP 800-171, verificadas por uma avaliação de segurança semestral de terceiros.

- CMMC Nível 3 (Especialista): Mais de 110 práticas baseadas na NIST SP 800-172, verificadas por meio de uma avaliação de segurança semestral conduzida pelo governo.

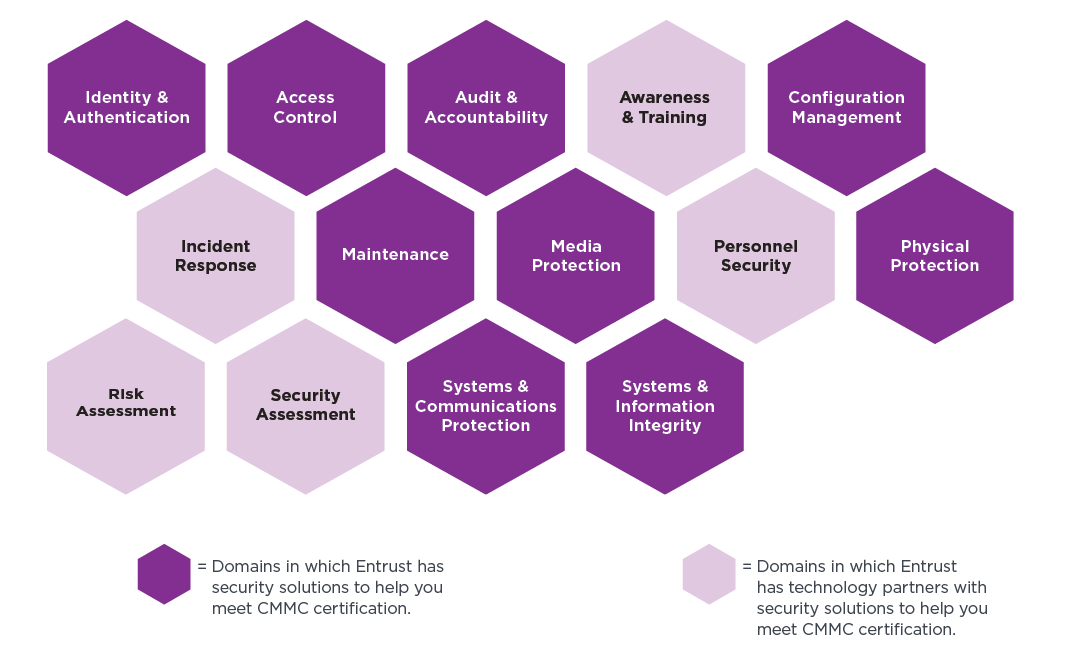

A CMMC também divide práticas específicas de segurança cibernética em 14 domínios com 43 capacidades. Nesse contexto, o termo “capacidades” refere-se aos controles de segurança que um prestador de serviços do DoD deve implementar e gerenciar dependendo do nível correspondente. Os domínios da CMMC são:

- Controle de acesso

- Auditoria e prestação de contas

- Conscientização e treinamento

- Gerenciamento de configuração

- Identificação e autenticação

- Resposta a incidentes

- Manutenção

- Proteção de mídia

- Segurança pessoal

- Proteção física

- Avaliação de riscos

- Avaliação de segurança

- Proteção de sistemas e comunicações

- Integridade de sistemas e informações

A Entrust oferece soluções para facilitar a conformidade com os seguintes 9 domínios da CMMC:

Recurso

- Estabelecer requisitos de acesso ao sistema

- Controlar o acesso ao sistema interno

- Controlar o acesso remoto ao sistema

- Limitar o acesso aos dados aos usuários e processos autorizados

- Definir requisitos de auditoria

- Realizar auditoria

- Identificar e proteger as informações de auditoria

- Revisar e gerenciar os registros de auditoria

- Estabelecer linhas de base de configuração

- Realizar a configuração e o gerenciamento de mudanças

- Conceder acesso às entidades autenticadas

- Gerenciar a manutenção

- Identificar e marcar as mídias

- Proteger e controlar as mídias

- Sanitizar as mídias

- Proteger a mídia durante o transporte

- Limitar o acesso físico

- Definir requisitos de segurança para sistemas e comunicações

- Controlar as comunicações nos limites do sistema

- Identificar e gerenciar as falhas do sistema de informação

- Identificar conteúdo malicioso

- Realizar o monitoramento da rede e do sistema

- Implementar proteção avançada de e-mail

Como obter a certificação da CMMC?

O processo de avaliação da CMMC é rigoroso por definição. Começar sua jornada de conformidade pode ser assustador, mas, com uma lista de verificação bem planejada você pode dar um passo de cada vez.

Vejamos cada um para ajudá-lo a começar:

- Determine seu nível da CMMC: Seu nível mínimo de maturidade em segurança cibernética depende de como você lida com FCI e CUI. Faça um inventário de seus sistemas, redes e processos para identificar exatamente onde e como você entra em contato com esses dados.

- Faça uma autoavaliação: Conduza uma análise de lacunas da CMMC para detectar vulnerabilidades ou áreas de melhoria que não estejam alinhadas com as práticas recomendadas.

- Crie um plano de segurança do sistema (SSP): SSPs são necessários para a certificação da CMMC. Eles mapeiam seu cenário de segurança e recursos de controle, permitindo identificar os limites do seu ambiente, onde ele se conecta a outros sistemas e quão bem você executa determinados requisitos.

- Invista em ferramentas preparadas para o futuro: Você provavelmente descobrirá lacunas em sua postura de segurança cibernética. Esteja preparado para implantar soluções adicionais para cobrir as bases e satisfazer seus requisitos de conformidade da CMMC.

- Contrate um auditor terceirizado: A auditoria da CMMC deve ser concluída por um profissional registrado, uma organização fornecedora registrada ou uma organização de avaliação terceirizada (3PAO).

- Mantenha a conformidade: Depois de obter a certificação, você deve implementar um monitoramento contínuo para identificar lacunas à medida que surgem e garantir que os controles de segurança continuem a funcionar conforme planejado.

Simplifique a conformidade com as soluções da Entrust

A conformidade é obrigatória se você for prestador de serviços do DoD. Infelizmente, isso não significa que seja fácil.

No entanto, existem maneiras de simplificar o processo, fortalecer suas defesas e obter e manter uma certificação CMMC. Com a Entrust como sua parceira especialista, você pode implantar um portfólio de soluções que não apenas preparam você para a CMMC, mas também ajudam a garantir a segurança à prova de futuro nos próximos anos.

Desde identidade e autenticação até proteção de mídia, controle de acesso e muito mais, ajudamos você a facilitar os domínios da CMMC com facilidade. Seja por meio da Entrust Public Key Infrastructure ou da Entrust Identity como serviço, você pode ter certeza de que você e seus parceiros do DoD estão bem protegidos.